攻撃手法と対策 のバックアップ(No.7)

クラウドサービス提供企業/利用企業に対する攻撃手法と対策を整理中。なお、設定ミス等の内部要因についても攻撃手法として含めることとする。

contents

攻撃の目的から見た種類と説明

- 情報漏えい

情報を盗み、それ自身を販売するパターン。例えば個人情報を1件いくらで売買する。

一般に公開してしまうとお金にならないため、本当であることを示すために一部を公開することはあっても、全件公開することは無い。

つまり、どれだけの情報が漏えいしているか、全体は分からない。 - 仮想通貨の漏えい

仮想通貨を盗むパターン。広義には情報漏えい・改ざんの一種になると思うが、一般の情報漏えいと異なり被害範囲が明確なことや、攻撃の仕方等が異なることから別パターンに分類。 - 踏み台に利用

コンピューターリソースを奪い、攻撃に利用するパターン。IaaSのアカウントを乗っ取りDDoSに利用するケースや、メールサービスを乗っ取り迷惑メール送信に利用するケース等がある。 - サービス停止

サービスそのものを停止させるための攻撃を行うパターン。クラウドサービス自身にDDoS攻撃を行い利用できなくするようなものもあれば、アカウントを乗っ取った後、データを全て削除してしまうようなものもある。 - 強請・詐欺

データを人質(物質?)に金銭を要求したり、送金先情報を別の口座に替えさせるパターン。

今のところ、クラウドサービスに特化した攻撃よりは、ランサムウェアやBECのように、PCやメールを対象としているものが多い。

今後は、メールサービスがクラウドサービス主流になりうることや、クラウドサービスの種類が増えていくこと等から、増えてくる可能性がある。

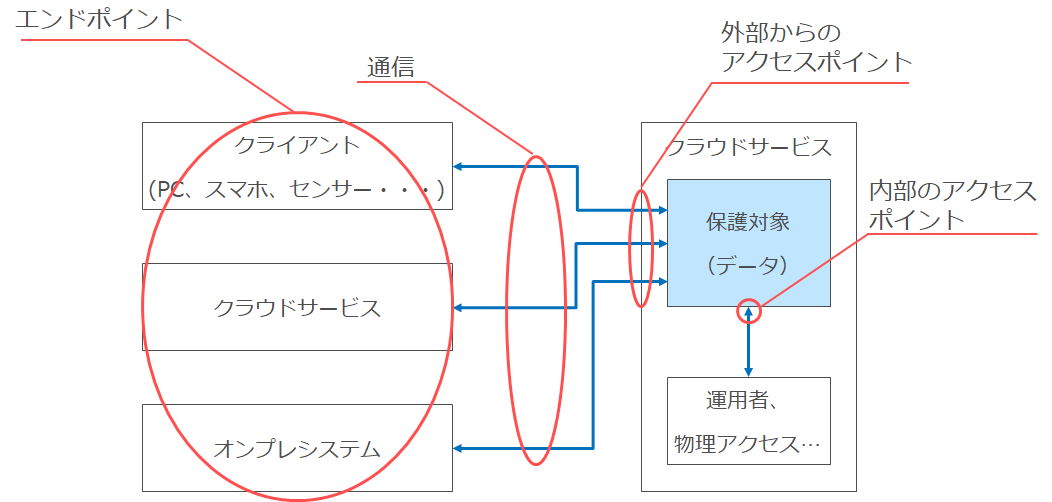

攻撃を受けるポイント(情報が漏えいするポイント)

攻撃の手法は色々あるが、情報漏えいに関する限り、攻撃を受ける起点となるポイントはかなりしぼられる。

ref

- クラウドサービス内部のアクセスポイント

クラウドサービス提供企業の従業員が内部犯行を行う場合やデータセンターに直接侵入するようなケース。

クラウドサービス提供企業が対策を実施する。 - 外部からのアクセスポイント

外部からの通信を受け付けるポイントに対して攻撃を行うケース。

大部分のセキュリティインシデントはここを起点としている。

代表的なものはWebブラウザ向けのWebページやWeb API等が存在するが、サービスによってはFTP向けのポイントはメール向けのポイントも存在する。 - 通信

クラウドサービスとの通信を横から盗聴するようなケース。

ダミーWiFi等が該当する。 - エンドポイント

クラウドサービスと通信を行う相手側に対して攻撃を行うケース。

マルウェアを感染させる攻撃等が該当する。

scomment

コメントはありません。 攻撃手法と対策/コメント